很多用户受到CC攻击不知如何防范。

下面讲下如何利用宝塔自带的功能来进行基本的CC防护。

利用宝塔自带的免费功能防护

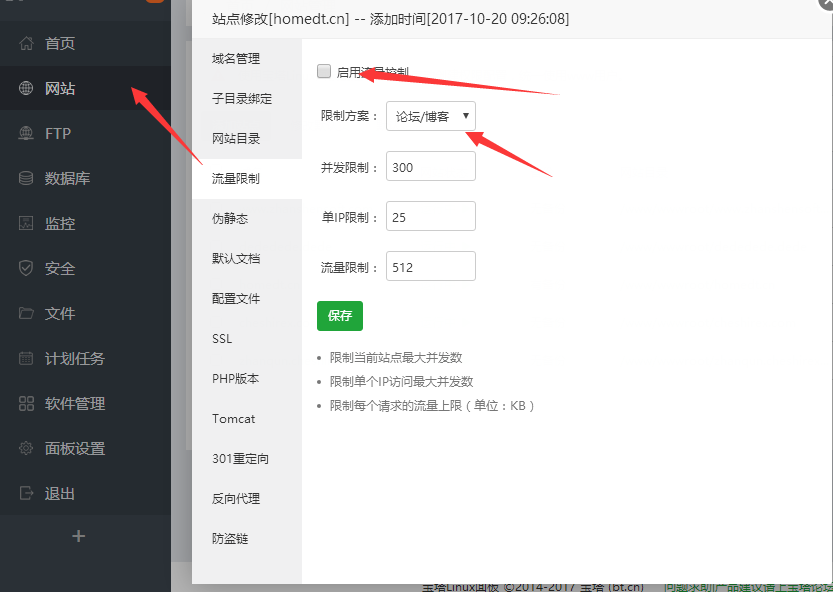

主要就是利用网站设置里面的流量限制来进行防护。如下图:

这里首先你要启用流量限制才可以。

具体参数解释

并发限制:一般一个日IP数万甚至十万的站,并发设置为一百多都可以。注意!这是并发,相当于你网站一秒钟有多少人同时进行请求。这个量很高了。

单IP限制:根据自己网站需求来设置。一般设置为5到10即可

流量限制:这个是限制单IP每个请求的流量大小。根据访客访问自己网站内容需要的流量大小来设置即可。

利用宝塔自带的收费功能防护

现在宝塔自带的Nginx防火墙和Apache防火墙是收费的了,不过价格也不贵,防护能力却是非常棒的,在宝塔面板的软件商店购买就可以,每月¥19.8。

里面有CC防护设置。

CC触发频率以及周期可以根据自己实际情况设置。

触发周期短检测时间就短,适用于供给比较大的情况,频率根据自己需求设置。

浏览器验证:验证是否为正常浏览器请求,若打开后网站访问异常,请关闭它

设置为自动模式为开启状态时,当网站 60 秒 时间内,被访问 600 次自动开启增强模式,没有触发该规则,自动关闭增强模式。

60 秒内累计请求同一URL超过 60 次,触发CC防御,封锁此IP 300 秒

请不要设置过于严格的CC规则,以免影响正常用户体验

极端情况:如果面板根本打不开情况下使用。

面板打不开的情况下,使用SSH连接服务器,输入以下命令关闭服务器的80端口(关闭网站访问)

然后进入宝塔进行设置以上设置项。设置完毕后通过SSH再开启80端口。

命令如下:

关闭某端口

/sbin/iptables -I INPUT -p tcp –dport 端口号 -j DROP

保存修改

/etc/init.d/iptables save

重启防火墙

service iptables restart

开启某端口

/sbin/iptables -I INPUT -p tcp –dport 端口号 -j ACCEPT

查看端口状态

/etc/init.d/iptables status

举例:比如我关闭80端口就在SSH中输入以下命令

/sbin/iptables -I INPUT -p tcp –dport 80 -j DROP

然后保存设置

/etc/init.d/iptables save

然后重启防火墙生效

service iptables restart

后面再打开80端口

/sbin/iptables -I INPUT -p tcp –dport 80 -j ACCEPT

下面保存设置重启防火墙即可。

果不会也可以直接重启网站服务器,再进行设置,CC攻击服务器刚重启是可以正常访问的。

如果效果不佳,推荐使用我们的安全防护CDN——百度云加速。百度云加速具备1Tbps的压制能力的抗D中心,拥有自有DDoS/CC清洗算法,可有效帮助网站防御SYN Flood、UDP Flood、ICMP Flood、TCP Flood、Connections Flood、Proxy Flood、CC等常见的洪水攻击。从而彻底解决了中小型网站在面对DDoS攻击时预算不足的尴尬,也为所有防护网站的稳定运行提供保障。

![[苹果CMSV10教程]苹果CMS图片储存在阿里图床和如优图床的方法](https://www.zhuax.com/wp-content/themes/ceomax-pro/timthumb.php?src=https://www.zhuax.com/wp-content/uploads/2019/06/1686cd52db6354654087b.jpg&h=200&w=300&zc=1&a=t&q=100&s=1)

![[WordPress插件]推荐+吐槽WP-Sweep 清理和优化数据库插件](https://www.zhuax.com/wp-content/themes/ceomax-pro/timthumb.php?src=https://www.zhuax.com/wp-content/uploads/2019/05/timg-2.jpg&h=200&w=300&zc=1&a=t&q=100&s=1)

![[苹果CMSV10教程]苹果CMSV10对接CNDjson图床教程](https://www.zhuax.com/wp-content/themes/ceomax-pro/timthumb.php?src=https://www.zhuax.com/wp-content/uploads/2021/02/2021021910530373.png&h=200&w=300&zc=1&a=t&q=100&s=1)

![[WordPress插件]WordPress火箭缓存加速插件WP Rocket汉化3.X版本附使用教程](https://www.zhuax.com/wp-content/themes/ceomax-pro/timthumb.php?src=https://www.zhuax.com/wp-content/uploads/2019/06/TIM20180404222950-1.png&h=200&w=300&zc=1&a=t&q=100&s=1)

![[苹果CMSV10教程]DPlayer播放器缓存加载设置教程](https://www.zhuax.com/wp-content/themes/ceomax-pro/timthumb.php?src=https://www.zhuax.com/wp-content/uploads/2020/01/player_js.png&h=200&w=300&zc=1&a=t&q=100&s=1)

真美

666

已经修复,放心下载!

没有百度云链接密码,无法下载

哈哈哈哈哈哈哈